Les lecteurs de bus série universels (USB) sont les périphériques de stockage de données portables les plus pratiques d’aujourd’hui. Mais vous devez faire attention avec cette jolie clé USB. En plus de transporter des logiciels malveillants, une clé USB peut également agir comme un tueur USB pour endommager de façon permanente votre ordinateur.

Comment fonctionne un tueur USB et que pouvez-vous faire pour l’empêcher ?

Qu’est-ce qu’un tueur USB ?

Comme le terme l’indique, un tueur USB est une clé USB modifiée qui peut endommager ou détruire un appareil lorsque vous l’insérez dans le port USB de l’appareil.

Pour atteindre son objectif, un dongle USB fournit à plusieurs reprises une surtension (210-220 volts) à l’appareil connecté. Étant donné qu’un port USB est conçu pour ne gérer que 5 volts, cette surtension répétée à haute tension endommage irrémédiablement le système électrique de l’appareil hôte.

Le premier tueur USB aurait été créé par un chercheur en informatique russe travaillant sous le pseudonyme “Dark Purple”. Et l’idée derrière sa conception était de tester la capacité d’un appareil numérique à résister aux surtensions.

Cependant, les fabricants d’ordinateurs et les testeurs d’intrusion n’utilisent pas de tueurs USB à cette fin.

Au lieu de cela, les cybercriminels utilisent des tueurs USB pour endommager les ordinateurs des victimes. Ils peuvent facilement acheter un périphérique USB Kill pour aussi peu que 3 $.

Pire encore, les cybercriminels peuvent facilement modifier de simples purificateurs d’air ioniques USB pour qu’ils fonctionnent comme des tueurs USB.

Comment fonctionne une clé USB Killer

Un dispositif d’arrêt USB possède de nombreux condensateurs pour conserver l’énergie électrique. Lorsque vous le connectez à un ordinateur, il est alimenté par le port USB pour charger ses condensateurs.

Une fois que la puce USB est complètement alimentée, elle décharge son alimentation (200 volts ou plus) en une seule fois via les lignes de données du même port USB. Cela détruit le périphérique hôte car les broches de données sont conçues pour gérer une petite quantité de tension, juste assez pour envoyer et recevoir des signaux.

Aujourd’hui, les tueurs USB sont passés de simples périphériques plug-and-zap à des tueurs puissants dotés de fonctionnalités avancées.

Par exemple, les cybercriminels peuvent désormais acheter un tueur USB avec une batterie interne rechargeable. Un tel tueur USB peut détruire le périphérique hôte même lorsque le périphérique est éteint.

Certains modes d’attaque avancés du tueur USB d’aujourd’hui incluent :

- Déclencheur à distance—On peut lancer une attaque via une télécommande.

- Attaque chronométrée—On peut programmer une date et une heure pour déclencher l’attaque.

- Smartphone Trigger—On peut gérer les attaques via un smartphone Android ou Apple.

Les auteurs de menaces peuvent également facilement obtenir divers adaptateurs pour tuer les appareils via le port d’affichage, le port HDMI, le micro USB, etc.

Un ancien étudiant américain de St. Rose a détruit 59 ordinateurs, sept écrans d’ordinateur et des podiums améliorés par ordinateur à l’aide d’un USB Killer. Son acte criminel a endommagé du matériel d’une valeur de 51 109 $. Et le temps des employés pour examiner et remplacer l’équipement endommagé coûte 7 362 $.

Les tueurs USB sont vendus dans le commerce en ligne, on peut donc s’en procurer rapidement.

Prenez donc les mesures nécessaires pour protéger vos appareils contre les attaques USB killer.

Pouvez-vous traquer un périphérique tueur USB ?

Malheureusement, vous ne pouvez pas distinguer une clé USB d’un tueur USB simplement en la regardant.

Vous devez ouvrir le boîtier d’une clé USB pour prendre cette décision. Un USB Killer typique a plusieurs condensateurs pour stocker l’énergie d’un port USB.

Si vous souhaitez déterminer si une clé USB est un tueur USB ou non sans ouvrir son boîtier, vous aurez besoin d’un détecteur de tueur USB.

Cependant, une clé USB que vous venez de trouver dans votre parking pourrait être stratégiquement laissée là-bas effectuer une attaque USB.

Il est donc dangereux de brancher une clé USB inconnue sur votre ordinateur, même si un détecteur USB Killer exclut la possibilité qu’elle soit nocive.

Comment se protéger contre une attaque USB killer

Voici quelques façons de protéger votre matériel contre les attaques USB killer.

Interdire l’utilisation de clés USB inconnues

Les clés USB inconnues constituent une grave menace pour la sécurité des entreprises et des particuliers. Mais les gens branchent toujours des clés USB qu’ils trouvent au hasard.

Des chercheurs de l’Université du Michigan, de l’Université de l’Illinois Urbana-Champaign et de Google ont distribué environ 297 clés USB sur un campus universitaire. Dans leurs résultats publiésils signalent que 45% des clés USB ont été récupérées et ouvertes.

Il n’est donc pas surprenant que les cybercriminels utilisent des clés USB pour mener des attaques USB et des attaques USB killer. Et la meilleure façon de se protéger contre ces menaces liées à l’USB est d’interdire à vos employés d’ouvrir toute clé USB dont l’origine est inconnue.

Désactivez les ports USB lorsque cela est possible

La désactivation des ports USB, si possible, est une excellente stratégie pour empêcher les attaques USB Killer ou toute autre attaque USB.

Voici comment vous pouvez désactiver les ports USB sur votre ordinateur Windows.

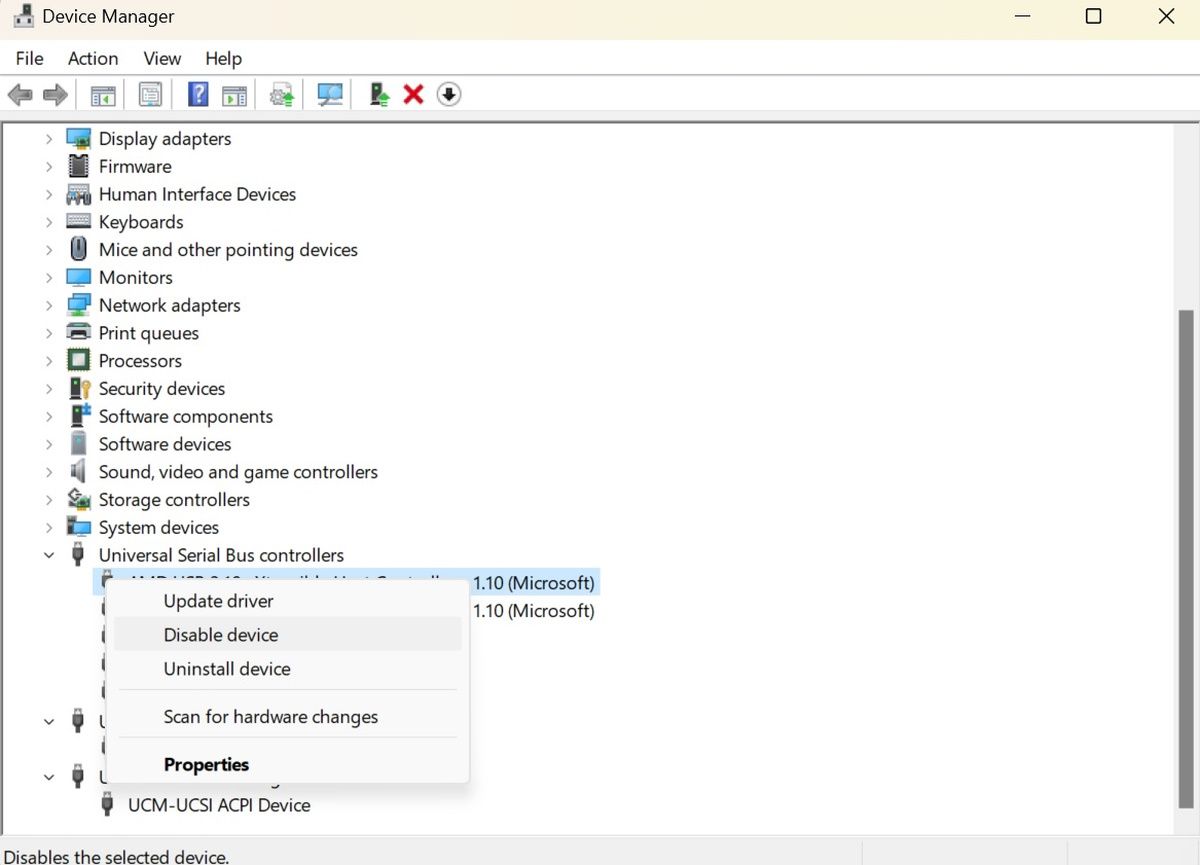

- Pression Windows + Xpuis cliquez sur le Gestionnaire de périphériques languette.

- Double-cliquez sur le Contrôleurs de bus série universels possibilité de l’étendre.

- Cliquez avec le bouton droit sur le port USB pour ouvrir le menu contextuel. Cliquez ensuite sur le Désactiver option.

Aller à Gestionnaire de périphériques > Contrôleur de bus série universel, puis cliquez avec le bouton droit sur le port USB pour ouvrir le menu contextuel. Choisir la Activer option pour réactiver les ports USB sur votre ordinateur.

Si vous devez garder un port USB ouvert, utilisez un port de type C car il fournit une authentification cryptographique pour garantir qu’aucune alimentation ou données inappropriées ne sont transférées vers l’appareil.

Le dernier système d’exploitation d’Apple empêche automatiquement les nouveaux appareils USB-C de communiquer avec le système d’exploitation jusqu’à ce qu’un utilisateur approuve les appareils.

Formez vos employés

Vos employés jouent le rôle le plus important pour empêcher les USB Killers d’endommager votre ordinateur.

Donc mener des programmes de formation de sensibilisation à la cybersécurité souvent dans votre entreprise. Faites comprendre à vos employés à quel point il peut être dangereux de brancher une clé USB inconnue sur un ordinateur de l’entreprise.

Ils doivent être conscients des tueurs USB déguisés, tels que les purificateurs d’air ioniques USB. Vous pouvez également vérifier régulièrement l’état de préparation de vos employés pour lutter contre les tueurs USB en laissant les clés USB dans les locaux de votre entreprise.

L’attaque du tueur USB expliquée

Les tueurs USB sont dangereux. Dès que vous le branchez sur un port USB, il détruira rapidement un ordinateur. Et la meilleure façon d’empêcher USB Killers d’endommager les ordinateurs est de ne jamais utiliser de clés USB inconnues sur les ordinateurs. Le respect des meilleures pratiques de cybersécurité offre une protection optimale contre la plupart des attaques liées à l’USB. Vous pouvez également désactiver et restreindre physiquement les ports USB de votre entreprise pour une protection à 100 %.

- Découvrez l’endroit ultime pour trouver le thème WordPress parfait et booster votre site web maintenant ! - 25 avril 2024

- Atteignez des sommets inimaginables avec Duolingo ! Découvrez le niveau de maîtrise linguistique que vous pouvez atteindre en un temps record ! - 25 avril 2024

- Découvrez le phénomène révolutionnaire de l’intelligence artificielle : plongez dans le monde fascinant du deep learning ! - 25 avril 2024